تست نفوذ چیست و چگونه انجام میشود؟

در دنیای امنیت اطلاعات، تست نفوذ (Penetration Testing) یکی از روشهای مهم برای ارزیابی امنیت شبکهها، سیستمها و برنامههای کاربردی محسوب میشود. این فرآیند به سازمانها کمک میکند تا نقاط ضعف خود را شناسایی کرده و پیش از آنکه هکرهای مخرب از آنها سوءاستفاده کنند، اقدامات پیشگیرانهای را انجام دهند. در این مقاله، به بررسی چیستی تست نفوذ، تفاوت آن با هک، انواع روشهای اجرای آن، ابزارهای مورد استفاده و نقش متخصصان این حوزه خواهیم پرداخت.

تست نفوذ چیست؟

تست نفوذ (Penetration Testing) که به اختصار “پنتست” نامیده میشود، فرآیندی است که طی آن کارشناسان امنیتی با استفاده از روشهای مختلف تلاش میکنند تا به شبکهها، سیستمها و برنامههای نرمافزاری نفوذ کنند و آسیبپذیریهای آنها را شناسایی نمایند. هدف از این تست، شبیهسازی حملات واقعی و یافتن نقاط ضعف امنیتی قبل از سوءاستفاده هکرها است.

تفاوت پنتست و هکر

بسیاری از افراد تصور میکنند که تست نفوذ و هک یکسان هستند، اما تفاوت اساسی میان این دو مفهوم وجود دارد. هکرها معمولاً به دو دسته تقسیم میشوند:

- هکرهای کلاه سفید: این دسته از هکرها به صورت قانونی فعالیت میکنند و هدف آنها بهبود امنیت سیستمها از طریق شناسایی و رفع آسیبپذیریها است.

- هکرهای کلاه سیاه: این گروه به صورت غیرقانونی وارد سیستمها شده و از آسیبپذیریها برای مقاصد مخرب استفاده میکنند.

تست نفوذ توسط هکرهای کلاه سفید انجام میشود و هدف آن کمک به سازمانها برای افزایش امنیت اطلاعات است.

تفاوت تست نفوذ دستی و خودکار

تست نفوذ را میتوان به دو روش کلی انجام داد:

- تست نفوذ دستی: در این روش، کارشناسان امنیت بهصورت دستی و با استفاده از تکنیکهای مختلف تلاش میکنند تا آسیبپذیریهای سیستم را شناسایی کنند. این روش به دانش و مهارت بالایی نیاز دارد و معمولاً دقت بیشتری نسبت به روشهای خودکار دارد.

- تست نفوذ خودکار: در این روش، از ابزارهای خودکار برای اسکن و تحلیل سیستمها استفاده میشود. ابزارهای خودکار میتوانند نقاط ضعف رایج را بهسرعت شناسایی کنند اما ممکن است برخی آسیبپذیریهای پیچیده را تشخیص ندهند.

چه کسی تست نفوذ را انجام میدهد؟

تست نفوذ معمولاً توسط متخصصان امنیت سایبری که به آنها “تستر نفوذ” یا “هکرهای کلاه سفید” گفته میشود، انجام میگیرد. این افراد دانش تخصصی در زمینه شبکه، برنامهنویسی، امنیت اطلاعات و روشهای هک دارند. برخی از مدارک معتبر در این حوزه عبارتند از:

- CEH (Certified Ethical Hacker)

- OSCP (Offensive Security Certified Professional)

- GPEN (GIAC Penetration Tester)

- CISSP (Certified Information Systems Security Professional)

ابزارهای Pentest (پن تست) شامل چیست؟

ابزارهای مختلفی برای انجام تست نفوذ وجود دارند که به تسترها کمک میکنند تا امنیت سیستمها را بررسی کنند. برخی از ابزارهای معروف عبارتند از:

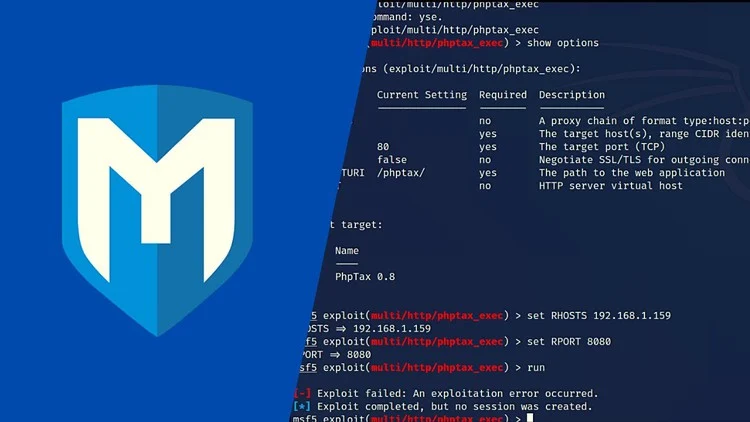

- Metasploit: یک فریمورک قدرتمند برای تست نفوذ که به متخصصان امنیت اجازه میدهد حملات مختلف را شبیهسازی کنند. این ابزار شامل مجموعهای از اکسپلویتها و ماژولهای مختلف برای شناسایی آسیبپذیریها و بهرهبرداری از آنها است.

- Nmap: یک ابزار متنباز برای اسکن شبکه که به تسترها کمک میکند تا اطلاعات دقیقی درباره پورتهای باز، سرویسهای در حال اجرا و سیستمعاملهای موجود در شبکه به دست آورند.

- Burp Suite: ابزاری جامع برای تست امنیت برنامههای تحت وب که امکان بررسی و تحلیل درخواستها و پاسخهای HTTP، تغییر دادههای ارسالشده و تست آسیبپذیریهای رایج مانند SQL Injection و XSS را فراهم میکند.

- Nikto: یک اسکنر وب که برای شناسایی مشکلات امنیتی وبسایتها به کار میرود. این ابزار قادر است تا آسیبپذیریهای متداول وبسایتها مانند تنظیمات نادرست سرور و مشکلات امنیتی رایج را شناسایی کند.

- John the Ripper: ابزاری برای شکستن رمزهای عبور که در تست نفوذ برای ارزیابی امنیت رمزهای عبور استفاده میشود. این ابزار از روشهای مختلفی مانند حملات دیکشنری و بروتفورس برای شکستن رمزها استفاده میکند.

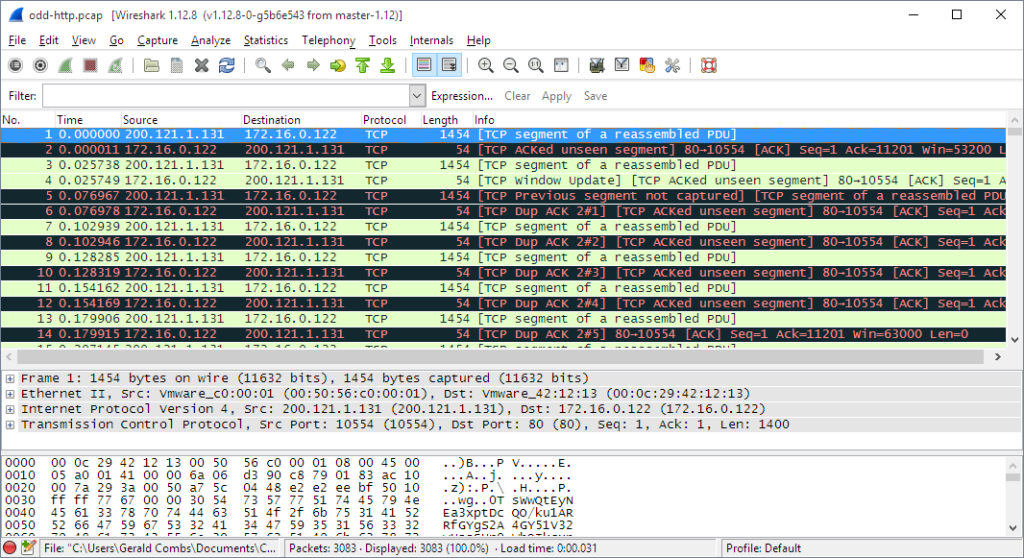

- Wireshark: یک ابزار تحلیل ترافیک شبکه که به تسترهای نفوذ کمک میکند بستههای شبکه را بررسی و تجزیهوتحلیل کنند تا نقاط ضعف و آسیبپذیریهای احتمالی را شناسایی نمایند.

- Aircrack-ng: مجموعهای از ابزارهای تست نفوذ برای شبکههای بیسیم که برای بررسی امنیت شبکههای Wi-Fi و شکستن رمزگذاری WEP و WPA استفاده میشود.

- SQLmap: یک ابزار خودکار برای شناسایی و بهرهبرداری از آسیبپذیریهای SQL Injection در پایگاههای داده. این ابزار میتواند به تسترهای نفوذ کمک کند تا نقاط ضعف مربوط به پایگاه داده را شناسایی کنند و به دادههای حساس دسترسی پیدا کنند.

- Hydra: یک ابزار تست نفوذ برای حملات بروتفورس که برای شکستن احراز هویت سرویسهای مختلف مانند FTP، SSH، HTTP و بسیاری دیگر استفاده میشود.

- ZAP (OWASP Zed Attack Proxy): یکی از ابزارهای محبوب برای تست نفوذ برنامههای تحت وب که توسط OWASP توسعه داده شده و قابلیت شناسایی و تحلیل آسیبپذیریهای امنیتی وبسایتها را دارد.

منابع و رفرنسهای تست نفوذ

- OWASP (Open Web Application Security Project)

- SANS Institute

- کتابهای تخصصی در زمینه تست نفوذ و امنیت سایبری

- مقالات و مستندات منتشر شده توسط شرکتهای امنیتی مطرح همچون Offensive Security و EC-Council

نتیجهگیری

تست نفوذ یک فرآیند ضروری برای هر سازمانی است که به امنیت اطلاعات خود اهمیت میدهد. با استفاده از این روش، نقاط ضعف امنیتی پیش از آنکه توسط مهاجمان واقعی بهرهبرداری شوند، شناسایی و برطرف میشوند. انجام تست نفوذ بهصورت دورهای و استفاده از ابزارهای مناسب میتواند به بهبود وضعیت امنیتی سیستمها کمک کند.

دیدگاهتان را بنویسید